Schlüttsiel: Medien vs. Realität

Demonstranten versuchen die Fähre zu stürmen...... echte Qualitätsmedien!

Schlüttsiel: Medien vs. Realität

X (Twitter): https://tinyurl.com/5sr6mxdeTelegram: https://t.me/horizont_telegramOdysee: https://odysee.com/@_horizont_:bGETTR: https://gettr.com/user/_horiz...YouTube

THE HUMAN FUTURE: A Case for Optimism

Soundtrack: melodysheep.bandcamp.com/album/the-human-future-or… Patreon: patreon.com/melodysheep Change is coming. Humanity is entering a turbulent new era, unprecedented in both Earth and Human history. To survive the coming centuries and fulfill our potential as a species, we will have to overcome the biggest challenges we have ever faced, from extreme climate change, to rogue A.I., to the inevitable death of the sun itself.

The headlines make our chances look bleak. But when you look at our history and our tenacity, it's clear that #humanity is uniquely empowered to rise to the challenges we face.

If we succeed, our potential is cosmic in scale. Incredible prosperity is within our reach. Being optimistic is not only justified, it's a powerful weapon in the fight for a higher #future.

https://invidious.lunar.icu/watch?v=o48X3_XQ9to

THE HUMAN FUTURE: A Case for Optimism

Soundtrack: https://melodysheep.bandcamp.com/album/the-human-future-original-soundtrack Patreon: http://patreon.com/melodysheep Change is coming. Humanity is entering a turbulent new era, unprecedented in both Earth and Human history.melodysheep | Invidious

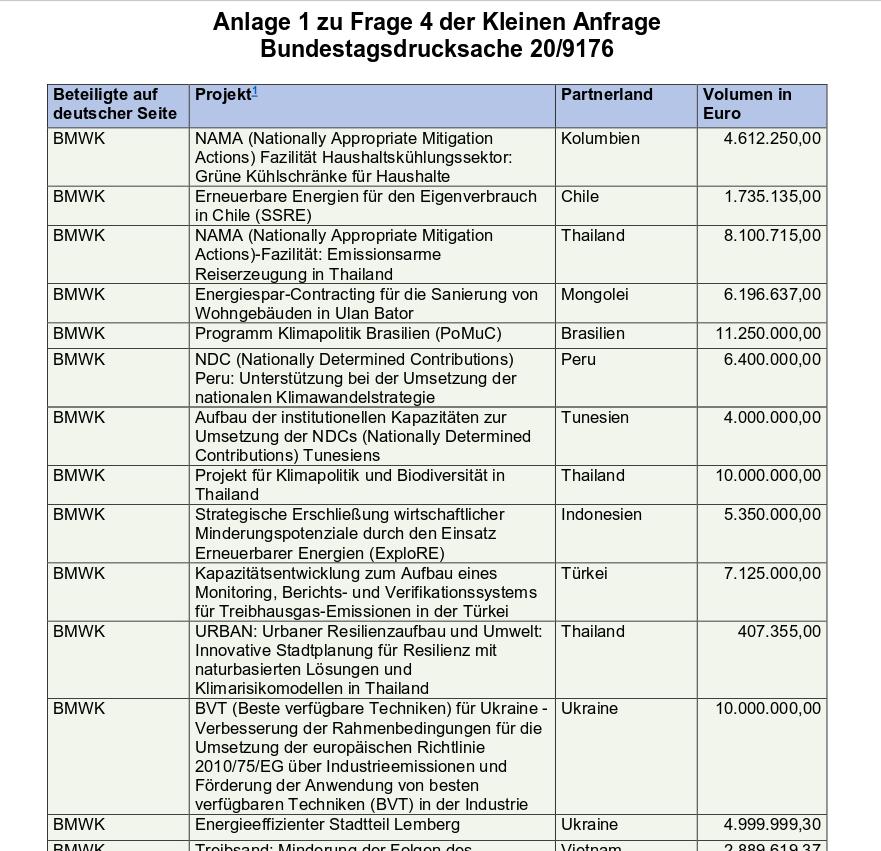

Ruandas Wirtschaftswunder und deutsche Placebos

Gerade sorgt eine Liste mit #Entwicklungprojekten der #Bundesregierung für Furore. In #Ruanda wird außerdem mit deutscher #Förderung eine #BioNTech-Fabrik gebaut. Doch dies freut nur die #Lobbyisten und nicht den afrikanischen Wirtschaftschampion.

Nach der dunklen Periode mit Massakern und Vertreibungen konnte 2000 eine Regierung demokratisch gewählt werden. Präsident Paul Kagame hat seither mit einem hohen Maß an Entwicklungsorientierung ein beachtliches Wirtschaftswachstum erzielt. Unternehmergeist und ein konstantes Wachstum von sieben bis acht Prozent ziehen ausländische Unternehmen und Institutionen an. Dabei konzentriert sich Kagame auf die Förderung der Entwicklung des privaten Sektors.

https://www.achgut.com/artikel/ruandas_wirtschaftswunder_und_deutsche_placebos

Alles nur Staatstheater?

Das Potsdamer „Geheimtreffen“ mit dem „Geheimplan“ zur Vertreibung wurde bislang gern als eine Art #Staatsaffäre dargestellt. Jetzt zeigt sich, es führt auf die #Theaterbühne.

Vielleicht habe ich in meinem gestrigen Beitrag zu der hysterischen Aufregung über den „Geheimplan gegen Deutschland“, der auf einem klandestinen „Vertreibungsgipfel“ von allerlei Rechten bis Extremen mit #AfD-, #Werteunion-, #CDU- und überall Nicht-Mitgliedern ausgeheckt worden sein soll, doch einen Fehler gemacht. Ich hatte aufgrund mangelnder Informationen die Arbeit von #Correctiv nach ihrer journalistischen Qualität bewertet, also Faktenlage, Recherche und das angeblich Geheime daran kritisch bewertet und auch die Auftritte namhafter deutscher #Politiker und #Medienmacher dazu als hysterisch abqualifiziert. Zu meiner Entschuldigung kann ich nur vorbringen, dass das zum einen alles wirklich so wirkte und zum anderen, dass mir beim Schreiben des Textes eine entscheidende Information fehlte, die mich gestern erst im Laufe des Tages erreichte.

Da erfuhr ich, dass diese geheimnisvolle Potsdamer #Verschwörungsrunde zur „Remigration“, die in zeichensetzender Dramatik von Correctiv und einigen seiner Leser schon mit der #Wannsee-Konferenz – also der Planung des millionenfachen Mordes an den europäischen Juden – verglichen wurde, am Mittwoch in Berlin auf die große Theaterbühne gebracht wird. Am Mittwoch, den 17. Januar 2024, können Sie im Großen Haus des Berliner Ensembles das Stück „CORRECTIV enthüllt: Rechtsextremer #Geheimplan gegen Deutschland“ sehen.

Umweltschonende Alternative zum Gas/LNG? Es gibt eine Lösung!

dieBasis Niedersachsen

Als #Alternative zum Gas überhaupt stellte Volker Eyssen, fach- und sachkundig in Sachen #Energie und deren Alternativen, in einem prägnanten Kurzvortrag unter anderem den Dual Fluid Reaktor vor, der mit zivil ausgerichteter #Kernkraft die vorhandenen Abfälle nutzt, für Energie für hunderte von Jahren sorgt und kein #Endlager braucht. Damit wäre das Gasimport Problem gelöst und das Wattenmeer könnte sich regenerieren.

#lng #dualfluidreaktor #wattenmeer #wilhelmshaven

Alle Informationen und Downloads unter:

diebasis-niedersachsen.de/topic/aktionstag-lng-wil… (Themenseite LNG-Aktionstag)

diebasis-kueste-jade.de/ (Website des Kreisverbandes Küste-Jade)

diebasis-niedersachsen.de/ (Website des Landesverbandes)

Wir sind die Basisdemokratische Partei Deutschland - Landesverband Niedersachsen.

Wir... das sind Du und ich - Gemeinsam gestalten wir eine bessere Zukunft.

Ursprünglich motiviert durch Fragen, die die Covid-Pandemie aufgeworfen hat, hat sich die Partei dieBasis als eine Partei der Mitte gegründet. Wir sind weder links- noch rechtsradikal. Viele Mitglieder sind ehemalige Wähler der "Grünen", und somit ist ihr Hauptanliegen Natur- und Umweltschutz. Dieses Anliegen treten die aktuellen "die Grünen" unserer Meinung nach mit den Füßen, indem sie innerhalb ihrer Regierungsverantwortung z.B. das Weltnaturerbe Wattenmeer unberechenbaren Umweltrisiken durch das LNG-Terminal aussetzen oder indem sie unsere Wälder, die Lunge der Erde, für Windenergie oder angeblichen Moorschutz abholzen. Dem möchten unsere Mitglieder durch ihr ehrenamtliches politisches Engagement entgegentreten alternative Lösungsmöglichkeiten aufzeigen, die wir dann basisdemokratisch mit allen Bürgern umsetzen möchten.

In ihrem Veranstaltungsformat „im Diskurs“ greift dieBasis aktuelle Entwicklungen auf und beleuchtet diese vor dem (welt-)politischen Hintergrund.

https://invidious.lunar.icu/watch?v=P81FS_fzRnM

Umweltschonende Alternative zum Gas/LNG? Es gibt eine Lösung! Vortrag eines Energieexperten

Als Alternative zum Gas überhaupt stellte Volker Eyssen, fach- und sachkundig in Sachen Energie und deren Alternativen, in einem prägnanten Kurzvortrag unter anderem den Dual Fluid Reaktor vor, der mit zivil ausgerichteter Kernkraft die vorhandenen A…dieBasis Niedersachsen | Invidious

Winzige Atombatterie macht Handy aufladen überflüssig

Das Unternehmen #Betavolt hat eine #Mini-Atomenergiebatterie entwickelt. Sie soll 50 Jahre lang #Strom liefern. #Handys müssten damit nie mehr aufgeladen werden und #Drohnen könnten ohne Unterbrechung fliegen.

https://www.pcwelt.de/article/2200435/winzige-atom-batterie-betavolt-handy-nie-mehr-laden.html

Winzige Atombatterie macht Handy aufladen überflüssig – so geht's

Eine neue Miniatur-Atomenergiebatterie liefert 50 Jahre lang Strom. Handys müssten damit nie mehr aufgeladen werden und Drohnen könnten ohne Unterbrechung fliegen.Hans-Christian Dirscherl (PC-WELT)

benedict16b mag das.

Die Atombatterien früherer Herzschrittmacher hatten sich anscheinend nicht bewährt.

Es gibt die Geschichte, daß Polizei & Co. nach dem Ableben eines Betroffenen fieberhaft nach dem Herzschrittmacher suchen mußten. Der Schrittmacher war nicht rechtzeitig dem Leichnam entnommen worden.

Diskrete Aufdringlinge: Wie Lobbyisten der Demokratie den Boden entziehen

Durch ein Heer an #Einflussagenten aus #Finanzbranche und #Industrie läuft der Berliner Politikbetrieb wie geschmiert. Das neu geschaffene #Lobbyregister des #Bundestages listet für 2022 mehr als 33.000 Einflüsterer im Dienst von über 6.000 Organisationen auf. Eine aktuelle Auswertung des Vereins #Finanzwende nährt erhebliche Zweifel am Bild des unabhängigen Volksvertreters. Nicht wenige verstehen ihr Mandat augenscheinlich als Freifahrtschein zum hochdotierten Beraterjob. Das befördert und festigt bedenkliche Allianzen, mitunter sogar in Schlafzimmern.

https://www.nachdenkseiten.de/?p=109402

Diskrete Aufdringlinge: Wie Lobbyisten der Demokratie den Boden entziehen

Durch ein Heer an Einflussagenten aus Finanzbranche und Industrie läuft der Berliner Politikbetrieb wie geschmiert. Das neu geschaffene Lobbyregister des Bundestages listet für 2022 mehr als 33.000 Einflüsterer im Dienst von über 6.NachDenkSeiten - Die kritische Website

mögen das

Eine Milliarde Dollar vermisst: Pentagon weiß nicht, wo US-Waffen für Ukraine sind

Ein Pentagon-Bericht sorgt für Unruhe in den #USA. Demnach kann #Washington nicht verfolgen, in welche Hände ihre #Waffen gelangen. Währenddessen wirbt Selenskyj in Davos für mehr Unterstützung.

Eine Meldung, die in Kiew für Kopfzerbrechen sorgt: Das #Pentagon hat es versäumt, versprochene #Waffenlieferungen von mehr als einer Milliarde Dollar „ordnungsgemäß zu verfolgen“. Das teilte der Generalinspekteur des Pentagon in einem Bericht am Donnerstagabend mit. Der Vorfall sorgt im Kontext der ohnehin schon ins Stocken geratenen Hilfslieferungen für zusätzlichen Unmut in Washington.

Eine Milliarde Dollar vermisst: Pentagon weiß nicht, wo US-Waffen für Ukraine sind

Ein Pentagon-Bericht sorgt für Unruhe in den USA. Demnach kann Washington nicht verfolgen, in welche Hände ihre Waffen gelangen. Währenddessen wirbt Selenskyj in Davos für mehr Unterstützung.Nicolas Butylin (Berliner Zeitung)

„Teils von Putin bezahlt“ – Kann Habeck seine Vorwürfe in Bezug auf die Bauernproteste belegen?

Am 8. Januar hatte Robert #Habeck über die #Social-Media-Kanäle seines Ministeriums eine #Videobotschaft anlässlich der landesweiten #Bauernproteste veröffentlichen lassen. In dieser sprach er unter anderem davon, dass es angeblich die #Proteste begleitenden „Social-Media-Kampagnen, die teils von #Putin finanziert werden“, gäbe. Die NachDenkSeiten wollten auf der #Bundespressekonferenz wissen, ob der #Wirtschaftsminister diese Anschuldigung im Kontext der Proteste belegen könne.

https://www.nachdenkseiten.de/?p=109373

„Teils von Putin bezahlt“ – Kann Habeck seine Vorwürfe in Bezug auf die Bauernproteste belegen?

Am 8. Januar hatte Robert Habeck über die Social-Media-Kanäle seines Ministeriums eine Videobotschaft anlässlich der landesweiten Bauernproteste veröffentlichen lassen.NachDenkSeiten - Die kritische Website

Günter mag das.

Verwendung der eopkg-Befehle zum Verwalten von Paketen in Solus Linux

Im Gegensatz zu einer von Grund auf neu erstellten Distribution ist die Anzahl der in #Solus-Repositorys verfügbaren #Pakete im Gegensatz dazu begrenzt Arch-basierte Distributionen Das haben AUR. Aber Solus entschädigt es mit der Unterstützung für #Flatpak und Schnappen Pakete.

Der #Paketmanager für #Solus #Linux is #eopkg welches auf basiert #PiSi (Pakete erfolgreich wie beabsichtigt installiert), für die der Paketmanager entwickelt wurde Pardus, eine Distribution basierend auf Debian, die Unterstützung von der Türkische Regierung.

In diesem Tutorial zeige ich Ihnen einige der gängigen Verwendungszwecke des EOPKG, mit denen Sie Pakete in Solus Linux verwalten können.

https://websetnet.net/de/how-to-use-the-eopkg-commands-to-manage-packages-in-solus-linux/

Da es sich um eine von Grund auf neu erstellte Distribution handelt, ist die Anzahl der in Solus-Repositorys verfügbaren Pakete im Gegensatz zu Arch-basierten Distributionen mit AUR begrenzt. Aber Solus kompensiert es mit der Unterstützung für Flatpak- un

Da es sich um eine von Grund auf neu erstellte Distribution handelt, ist die Anzahl der in Solus-Repositorys verfügbaren Pakete im Gegensatz zu Arch-basierten Distributionen mit AUR begrenzt.bartez64 (websetnet.net)

Solus (Linux)

Solus is an operating system that is designed for home computing. Every tweak enables us to deliver a cohesive computing experience.

Designed for #Everyone

#Solus provides a multitude of experiences that enable you to get the most out of your hardware.

From our flagship #Budgie experience for modern devices to the more traditional #XFCE experience for lower-end devices, Solus aims to provide the best experience for your device.

Eva Demmerle: Gender – wie Nonsens zur Wissenschaft wurde

In unserer Sendereihe „Tondokument“ bringen wir den Mitschnitt einer Veranstaltung des #Dialogforums Augsburg. Am 3. Mai hielt Eva #Demmerle in der Augsburger Stadtbibliothek einen Vortrag mit dem Titel: „#Gender – Wie Nonsens zur Wissenschaft wurde. Abschied von der Vernunft – Die Abschaffung der #Weiblichkeit“. Demmerle war von 1995 bis 2011 Büroleiterin und Pressesprecherin von Dr. Otto von Habsburg. Heute ist sie mit einer eigenen Fundraising-Agentur selbständig. Darüber hinaus engagiert sie sich in zahlreichen Initiativen zur Stärkung der Zivilgesellschaft. Sie ist Autorin zahlreicher Bücher und Lehrbeauftragte für Wirtschaftspsychologie.

Eva Demmerle: Gender – wie Nonsens zur Wissenschaft wurde

In unserer Sendereihe „Tondokument“ bringen wir den Mitschnitt einer Veranstaltung des Dialogforums Augsburg. Am 3. Mai hielt Eva Demmerle in der Augsburger Stadtbibliothek einen Vortrag mit dem Titel: „Gender – Wie Nonsens zur Wissenschaft wurde.kontrafunk.radio

Habecks Eier-Moment

Robert #Habeck kommt nicht zu den #Landwirten heraus, die auf seine Ankunft im nordfriesischen Fährenhafen Schlüttsiel warten. Auch nicht mit dem Megafon an die Reling, was die #Demonstranten von ihm wollten. Seine Bodyguards hätten ihn vor „Scharfschützen“ gewarnt, die „auf dem Deich“ lauern könnten. Der #Minister sei beinah „gelyncht“ worden. Ein „Sturm“ auf das Schiff sei nur knapp verhindert worden. Eine Welle der Entrüstung rollt durch die #Medien, die #Politklasse wittert einen „#Umsturzversuch“, Habeck droht den „#Verfassungsfeinden“. War die Lage so dramatisch, haben die 300 Landwirte wirklich den #Vize-Kanzler in Stücke reißen wollen? Oder hat hier ein volksscheuer Apparatschik bloß seine „Eierprobe“ (im Unterschied zu Helmut Kohl) nicht bestanden?

Habecks Eier-Moment

Robert Habeck kommt nicht zu den Landwirten heraus, die auf seine Ankunft im nordfriesischen Fährenhafen Schlüttsiel warten. Auch nicht mit dem Megafon an di...YouTube

Günter mag das.

Dr. Philipp Gut: Die vierte Gewalt – Medien auf Abwegen?

In unserer Sendung „Tondokument“ hören Sie heute einen Vortrag von Dr. Philipp #Gut mit dem Titel „Die #vierte #Gewalt – #Medien auf #Abwegen?“, der am 1. Juni in Strengelbach im Kanton Aargau gehalten wurde. In seinem Vortrag setzt Gut sich mit der Bedeutung der #Medien für die #Meinungsbildung, deren Verflechtung mit der #Politik, mit #Manipulation und Fake News auseinander. Dabei beschreibt er mögliche Perspektiven für eine Medienlandschaft, die ihrem Auftrag als #Kontrollinstanz der Mächtigen nachkommen kann.

Waidmanns Heil

Milliarden für Migranten, #Milliarden für die #Ukraine, Milliarden für die ganze #Welt und und und...

Dazu ein #fürstliches #Kanzleramt, das sich sehr angenehm mit einem neuen #Luxushubschrauber anfliegen lässt. Natürlich perfekt geschminkt und die Frisur - sitzt!

Alles kein Problem, weil der #Bürger ja bezahlt.

Und sollte das #Geld mal knapp werden, dann wird der #Haushalt "saniert". Will heißen: Höhere #Steuern! Und die Party geht weiter.

Waidmanns Heil

Milliarden für Migranten, Milliarden für die Ukraine, Milliarden für die ganze Welt und und und...Dazu ein fürstliches Kanzleramt, das sich sehr angenehm mit...YouTube

Nachschlag (14): Rüstung & Kapital / Kriegshetzer / Regierungsrücktritt

Themen:

1. #Rüstungskapital plant unsere #Hinrichtung und wir sollen zahlen

2. Scharfmacher an die #Front

3. Nach #Scholz wird es schlimmer

Emily Fox mag das.

Philipp Kruse: Rechtsstaat und Demokratie in der Krise

In unserer Sendung „Tondokument“ hören Sie heute einen Vortrag des Schweizer Rechtsanwaltes Philipp #Kruse. Er spricht über das Recht im Zusammenhang mit dem geplanten #WHO-Pandemievertrag, über die neuen internationalen #Gesundheitsvorschriften und die Folgen beider Aspekte für die internationale #Gesundheitspolitik. Er beleuchtet detailliert die #Gesetzeslage, weist auf #Rechtsbrüche und Widersprüche hin und gibt sowohl Informations- als auch #Handlungshinweise. Der Vortrag wurde aufgezeichnet im Rahmen eines Symposiums des Netzwerks Kritische #Richter und #Staatsanwälte am 21. Oktober 2023 in Halle an der Saale.

Rundfunkbeitrag - bezahlen Sie NICHT!

Offiziell ist der Öffentlich Rechtliche Rundfunk "unabhängig". Eine Bastion des Journalismus - überparteilich, ausgewogen, frei...

Tatsächlich handelt es sich lediglich um den verlängerten Arm der #Politik. Durchsetzt von Interessen, Ideologien und Überzeugungen. Von der Realität der #Bürger zumeist sehr weit entfernt, dafür ganz nah dran an Karriere, Macht und #Geld.

Wenn Sie das Programm dieses #Rundfunks nicht mögen, dann hören Sie doch einfach auf, den "Beitrag" zu bezahlen. Bezahlen Sie ihn zumindest nicht mehr "freiwillig"! Denn das bewirkt vielleicht viel mehr, als es zunächst den Anschein hat.

Rundfunkbeitrag - bezahlen Sie NICHT!

Offiziell ist der Öffentlich Rechtliche Rundfunk "unabhängig". Eine Bastion des Journalismus - überparteilich, ausgewogen, frei...Tatsächlich handelt es sich...YouTube

https://www.seniorenbedarf.info/gez-befreiung-rentner

GEZ-Befreiung: So können sich Rentner in 2024 von der GEZ-Gebühr befreien lassen - inklusive "Ratgeber GEZ" - Seniorenbedarf.info

Unter bestimmten Voraussetzungen müssen einige Menschen keine oder nur eine ermäßigte Rundfunkgebühr bezahlen. Dazu zählen unter anderem Auszubildende und Studenten sowie schwerbehinderte und andere hilfsbedürftige Personen.admin (Seniorenbedarf.info)

Bauern-Proteste: Ein Kommentar von RTL WEST Chef Jörg Zajonc

RTL WEST - das Nachrichtenmagazin für ganz NRW

Wer heute mit dem Auto unterwegs war musste mancherorts viel Geduld mitbringen: Hunderte #Landwirte demonstrieren diese Woche gegen die Sparpläne der Bundesregierung. Deutschlandweit gab es heute Bauern-Blockaden auf Straßen und an Autobahn-Auffahrten. Auch bei uns in NRW. Doch bei den Protesten geht es inzwischen um viel mehr. „Die #Bauern-Proteste bringen auf den Punkt, was viele fühlen. Die Politik kümmert sich zu wenig um das Leben ganz normaler Menschen. Alles wird teurer, alles komplizierter, immer weniger funktioniert problemlos. Die Wirtschaft schrumpft, Strom ist knapp, Brücken bröckeln. Wir haben zu wenig Lehrer, Ärzte, Pfleger. Dafür zu viel Bürokratie, Verwaltung, Hindernisse. Alles dauert ewig. Und kaum irgendwas wird besser“, sagt RTL WEST Geschäftsführer Jörg Zajonc in seinem Kommentar.

https://www.youtube.com/watch?v=vIFib7T7Oac

Bauern-Proteste: Ein Kommentar von RTL WEST Chef Jörg Zajonc | RTL WEST, 08.01.2024

Wer heute mit dem Auto unterwegs war musste mancherorts viel Geduld mitbringen: Hunderte Landwirte demonstrieren diese Woche gegen die Sparpläne der Bundesre...YouTube

Linux-Bibel -- Aptos – Microsoft löst Calibri als Standardschriftart ab

Ob Word, Excel oder PowerPoint: Nach weit über einem Jahrzehnt erhält Microsoft #Office eine neue Standardschriftart. Der Calibri-Nachfolger heißt #Aptos und soll sich durch eine besonders gute Lesbarkeit auszeichnen.

Inspiration für die vormals auch als Bierstadt bekannte #Schriftart kommt aus der Schweizer Typografie des 20. Jahrhunderts.

Halt – Stopp!! – MS-Office, #Microsoft: Was juckt’s mich?!

Wir sind hier bei #Linux! Soweit richtig…

https://linux-bibel.at/index.php/2023/12/27/aptos-microsoft-loest-calibri-als-standardschriftart-ab/

YⒶzumo 🏴 mag das.

Sachsen: Verfassungsschutz will AfD-Gutachten geheimhalten

Achgut zum Hören

Im Dezember platzte eine brisante Meldung in die Vorweihnachtszeit: Das Landesamt für Verfassungsschutz (#LfV) Sachsen stufte den #AfD-Landesverband #Sachsen als „gesichert #rechtsextremistische Bestrebung“ ein. In einer 2,5-seitigen #Medieninformation begründet das LfV seinen Schritt. Mehr Informationen gibt es nicht. Und genau das könnte zu einem riesigen Problem werden für das #Landesamt und die sächsische #CDU.

Ungehaltene Rede von Burak Hoffmann

ArchivWare 43 vom 27. Dez 2021

„Sehr geehrte Redaktion des Radio München, ich heiße Burak H., bin Schauspieler ...“ lese ich in einer Mail. Burak H. arbeitet seit mehreren Jahren an verschiedenen Theatern, wie dem Theater Oberhausen, Theater an der Ruhr in Mühlheim, Schauspiel Frankfurt, Staatstheater Wiesbaden, Stadttheater Heilbronn und so weiter. Er plante, seinem Pflichtgefühl folgend, Widerstand zu leisten und am Ende einer Vorstellung, die vor einem selektierten Publikum stattfand, einen Appell an das Publikum zu richten. Vorausgegangen war die Forderung des „Zeit“-Kolumnisten Christian Vooren, der am 19. November dazu aufgefordert hatte, dass die Gesellschaft sich doch bitte endlich spalten solle.

Aus dem Ensemble wurde sein Vorhaben bei der Intendanz gemeldet, die ihn während der Vorstellung dann aufsuchte und mit fristloser Kündigung drohte, sollte Burak Hoffmann diese Rede halten. Hören Sie seine ungehaltene Rede.

Übrigens nimmt Burak H. am Kunst und Kulturfestival "Feldzug der Kunst - Wir spielen weiter" teil, in der es, trotz irgendwelcher politisch angeordneter Maßnahmen, darum geht, Kunst für alle und mit allen zu machen. Die Initiative heißt "Kunst ist leben!" und ist zu finden unter: kunstistleben.info

#Corona #coronamaßnahmen #Rede #ungehalteneRede #Theater #RadioMünchen

ArchivWare 43 vom 27. Dez 2021 - Ungehaltene Rede von Burak Hoffmann

ArchivWare 43 vom 27. Dez 2021 - „Sehr geehrte Redaktion des Radio München, ich heiße Burak H., bin Schauspieler ...“ lese ich in einer Mail. Burak H. arbeit...YouTube

mögen das

Deshalb sagt Baerbock Ja zu Kampfjets in Krisenregion

#Deutschland stimmt einem Export von #Eurofighter-Kampfjets nach #Saudi-Arabien zu. Das Land trage zur #Sicherheit in der Region bei, sagt #Außenministerin #Baerbock.

Kampfjet-Export an Saudi-Arabien: Bundesregierung offen für Lieferung

Deutschland stimmt einem Export von Eurofighter-Kampfjets nach Saudi-Arabien zu. Das Land trage zur Sicherheit in der Region bei, sagt Außenministerin Baerbock.afp (t-online)

https://www.ausweisapp.bund.de/open-source-software

Ich selbst habe die app nicht installiert - vielleicht später mal.

Ich habe kürzlich gemerkt, daß die dortige Zentralbank die Legitimierung über diese app akzeptiert.

Die AusweisApp als Open Source Software

Unter der EUPL-Lizenz können Nutzende den Original-Quellcode der AusweisApp vervielfältigen, weiterentwickeln und der Community erneut zur Verfügung stellen.www.ausweisapp.bund.de

@arnst Philosophieren #32: „Modellieren“

Matthias Burchardt im Gespräch mit Bernd Simeon

https://kontrafunk.radio/de/sendung-nachhoeren/talkshow/philosophieren/philosophieren-11-09-2023

Habeck „Wir sind Politiker und wir folgen den Machtinteressen! Das ist unser Job und das ist legitim

Die Mauerbauer! Politische "Elite" will in Deutschland totalitären Staat errichten!

October 25, 2023

Ex-Verfassungsschutzchef Maaßen: Politische Elite will in #Deutschland totalitären #Staat errichten

Am Wochenende hat der frühere Chef des Bundesverfassungsschutzes, Hans-Georg #Maaßen, auf der "#Zukunftskonferenz für Thüringen" eindringlich vor einer Zerstörung der #Demokratie in Deutschland gewarnt. Zunehmend würden in Deutschland die Meinungs- und #Pressefreiheit und #Grundrechte eingeschränkt, um eine "linke, grüne Vorherrschaft zu zementieren", was #demokratiefeindlich sei.

"Das ist keine Grenze zwischen rechts und links, wie man uns glaubhaft machen will. Es ist eine Grenze zwischen denjenigen, die für einen autoritären Staat sind, und denjenigen, die für eine freiheitliche Demokratie einstehen", so Maaßen.

Google-Suchdaten: US-Bürgerrechtler kritisieren Verwendung zur Strafverfolgung

Die #US-Polizei nutzt immer häufiger Informationen aus den #Google-Suchdaten für ihre Ermittlungen. #Bürgerrechtler stellen diese Praxis nun erneut infrage.

Die NGO Electronic Frontier Foundation (#EEF) und die #Strafverteidigungsorganisation National Association of Criminal Defense Lawyers (#NACDL) stellen die Praxis der Suchdaten-Abfrage bei #Google erneut infrage. Die Verwendung dieser Daten für strafrechtliche Ermittlungen durch die #Polizei nehme in den #USA landesweit zu. Bürgerrechtler warnen, dass die Ermittlungstechnik gefährlich weit gefasst ist und Verletzungen der #Datenschutzrechte unschuldiger Menschen nach sich ziehen könne, berichtet Bloomberg.

Google-Suchdaten: US-Bürgerrechtler kritisieren Verwendung zur Strafverfolgung

Die US-Polizei nutzt immer häufiger Informationen aus den Google-Suchdaten für ihre Ermittlungen. Bürgerrechtler stellen diese Praxis nun erneut infrage.Bernd Mewes (heise online)

benedict16b mag das.

Indubio Folge 310 – Werden wir über den Tisch gezogen?

„Wie uns die #Parteien über den Tisch ziehen! Ein Blick in die machiavellistische Trickkiste“, so lautet der Titel eines Buchs von Florian #Willet. Gerd Buurmann spricht mit dem Autor über sein #Buch und hat dabei drei weitere Gäste eingeladen, nämlich die Publizistin Vera Lengsfeld und den Unternehmer Marcel Luthe, die beide als ehemalige #Abgeordnete die #Politik von innen kennen, sowie die #Wissenschaftlerin Deborah Ryszka, die sich mit #Kollektivierungstendenzen auseinandersetzt.

https://www.achgut.com/artikel/indubio_folge_310_07_01_2024_werden_wir_ueber_den_tisch_gezogen

Von einem, der nicht müde wird, sich für Frieden und Völkerverständigung einzusetzen und Brücken zu bauen

Der deutsche #Sänger und #Poet Tino #Eisbrenner hatte im letzten Jahr mit einem bemerkenswerten Gastspiel für internationales Aufsehen gesorgt. Nach seiner Rückkehr aus #Russland widmet sich der #Berliner #Künstler seinem umfangreichen künstlerischen wie politischen Schaffen, getreu dem Motto „#Kultur ist #Frieden“. Angesichts seines mutigen Engagements kommt man zum Schluss, der zu einer Laudatio passt: Mehr Menschen wie Tino Eisbrenner werden gebraucht in eisigen Zeiten wie jetzt. Und auch das passt zu ihm und zeichnet ihn aus: Tino Eisbrenner blickt trotz allem optimistisch und voller Tatendrang ins neue Jahr 2024.

https://www.nachdenkseiten.de/?p=109091

Von einem, der nicht müde wird, sich für Frieden und Völkerverständigung einzusetzen und Brücken zu bauen

Der deutsche Sänger und Poet Tino Eisbrenner hatte im letzten Jahr mit einem bemerkenswerten Gastspiel für internationales Aufsehen gesorgt.NachDenkSeiten - Die kritische Website

mögen das

Ja, ein echtes Problem.

Die Waldstraßen für den Bau von Windkraftanlagen. Auch eine Angelegenheit von Wirtschaftsinteressen / Naturschutz.

Windenergie im Wald: Hunderte Turbinen in Planung - ingenieur.de

Zahlreiche Windräder sollen in Wäldern errichtet werden. Die Verteilung der Windenergieanlagen in den Bundesländern variiert erheblich.Alexandra Ilina (ingenieur.de - Jobbörse und Nachrichtenportal für Ingenieure)

Na, das sich (private) Waldbesitzer freuen über die Windkraftanlagen ... mehr Geld kannste im Sessel liegend gar nicht machen. Und dann wird zudem noch die Versicherung übernommen, somit eine wahre Geldquelle für viiiiele Jahre. Ich kenne die Summen vorort, da kann einem schon schwindlig werden. Natürlich mutieren Waldbesitzer ganz schnell zum obersten Klimaretter. Ein korrupt durchzogenes Pack, weil man es möglich macht.

Hier bei mir um die Ecke stehen 15 Windkraftanlagen im Wald. Natürlich wurden feste Straßen gebaut für die LKW und seit dem gibt es einige Probleme, die es früher kaum gab. Das Abladen von Müll im Wald hat sich ver<irgendwas>facht. Hausrat, Autowracks usw waren früher selten. Die Leute fahren jetzt zum Picknick in/durch den Wald mit Auto, Motorrad und Rollern. Der Holzklau hat enorm (!) zugenommen. Wilderer und Angler freuen sich über den bequemen Zugang ins Waldgebiet.

Auf einmal fahren hier neben Bundesforst auch Streifenwagen (Bulizei) ihre Runden.

Die Zeiten ändern sich. Man muss sich nun also ständig nach rasenden E-MountainBikern umschauen, nee, E-Roller ballern nun genauso durch den Wald.

benedict16b

Als Antwort auf tom s • • •Im Prinzip - ja. Es fehlt aber an den Elektrolyseuren.

Beispiel: Stahlindustrie. Kürzlich war zu erfahren, daß ThyssenKrupp für die Umstellung seiner Roheisenproduktion in Duisburg Wasserstoff von ca 700 000 t /a benötigt. Salzgiitter (in Salzgitter) benötigt 300 000 t / a. Ungefähr die gleiche Menge Saarstahl. Dann gibt es noch Hüttenwerke in Bremen und Hamburg. Insgesamt werden dann wohl ca. 1.5 Mio t / a Wasserstoff benötigt.

Zum Vergleich: Salzgitter baut gerade Elektrolyse-Kapazitäten von 100 MW auf, später sollen es u.U. 500 MW sein. Damit hofft der Konzern auf 9000 t / a Wasserstoff. Es ist also illusorisch, daß die Stahlfirmen ihren Wasserstoff selbst erzeugen, jedenfalls in der näheren Zukunft. Andererseits gibt es kein Wasserstoff-pipeline-Netz, und wird es wohl in näherer Zukunft auch nicht geben, weil nix von Übersee angeliefert wird.

Technologisch wird das nicht das Ende der deutschen Stahlindustrie sein, weil in Deutschland anscheinend für die grüne Umstellung Prozeßmethoden der Eisenreduktion gewählt wurden, die auch mit Erdgas zurechtkommen. Also wenn nicht Wasserstoff, dann Erdgas, bzw. LNG.

Wenn ich richtig rechne, dann entspricht der jährliche Bedarf der Stahlindustrie von1.5 Mio t Wasserstoff einem Energiebetrag von ca 60 TWh. Zum Vergleich: die deutschen Erdgasspeicher haben eine Kapazität von ca. 220 TWh. (Zahlen aus dem Gedächnis)

Ich vermute mal, daß die Stahlindustrie exemplarisch steht für andere Industriesektoren, z.B. die Chemieindustrie. Falls dem so ist, dann ist Deutschland durch die grüne Umstellung für die nähere Zukunft an Erdgas / LNG gekettet. Leider.

tom s mag das.